کنترل دسترسی و احراز هویت، عنصری حیاتی در امنیت پایگاهدادهها است. KeyDB، با ارائه راهکارهای پیشرفته، به مدیریت دسترسی و هویت کاربران کمک میکند. استفاده از ACL، امکان مدیریت مؤثر دسترسی کاربران و افزایش امنیت دادهها را فراهم میآورد. در این مقاله، به بررسی ویژگیهای ACL و عملکرد آن در KeyDB میپردازیم. همچنین، به خدمات وبسایت مگان که در حوزه IT تخصص دارد، اشاره میکنیم.

F

نکات مهم

- KeyDB به کاربران امکان کنترل دسترسی و احراز هویت را میدهد.

- ویژگیهای ACL بهطور خاص برای بهبود امنیت طراحی شدهاند.

- تنظیمات مناسب میتواند به کاهش ریسک ناامنی کمک کند.

- خدمات زیرساختی مگان میتواند به مدیریت بهتر پروژههای IT شما کمک کند.

- آگاهی از فرآیندهای امنیتی برای کاربران ضروری است.

مقدمهای بر کنترل دسترسی و احراز هویت

کنترل دسترسی و احراز هویت، دو ابزار حیاتی در مدیریت امنیت پایگاهداده هستند. این فرآیندها برای تعیین سطح دسترسی کاربران به دادهها طراحی شدهاند. هدف اصلی آنها پیشگیری از دسترسی غیرمجاز و حفاظت از اطلاعات حساس است. با افزایش تهدیدات سایبری، اهمیت این فرآیندها در سازمانها افزایش یافته است.

KeyDB، به عنوان یک پایگاهداده قدرتمند، امکانات بینظیری برای احراز هویت و کنترل دسترسی ارائه میدهد. این سیستم به مدیریت کاربران و دسترسیها به صورت مؤثر کمک میکند. با استفاده از تکنیکهای پیشرفته، امنیت پایگاهداده را تضمین مینماید. بدین ترتیب، کاربرانی که به اطلاعات حساس دسترسی دارند، میتوانند با اطمینان بیشتری از دادهها استفاده کنند.

آشنایی با KeyDB

KeyDB، یک پایگاهداده نوآورانه با تمرکز بر عملکرد، طراحی شده است. این سیستم با بهرهگیری از معماریهای پیشرفته، پاسخگوی نیازهای برنامههای کاربردی با سرعت و کارایی بالا است. ویژگیهای بارز KeyDB، شامل پشتیبانی از شبیهسازی Redis، برای توسعهدهندگان امکانات فوقالعادهای فراهم میآورد.

عملکرد KeyDB در پردازش دادههای بزرگ و مقیاسپذیری آن، آن را گزینهای ایدهآل برای برنامههای کاربردی میسازد. KeyDB همچنین امکانات منحصر بهفردی را ارائه میدهد که برای مدیریت اطلاعات و دسترسی به دادهها، بسیار مفید است.

در کل، KeyDB نه تنها بر عملکرد متمرکز است، بلکه با نوآوریهای جدید، به توسعهدهندگان این امکان را میدهد تا با استفاده از یک پایگاهداده کارآمد، نیازهای پروژههای خود را برآورده سازند.

معرفی ویژگی ACL در KeyDB

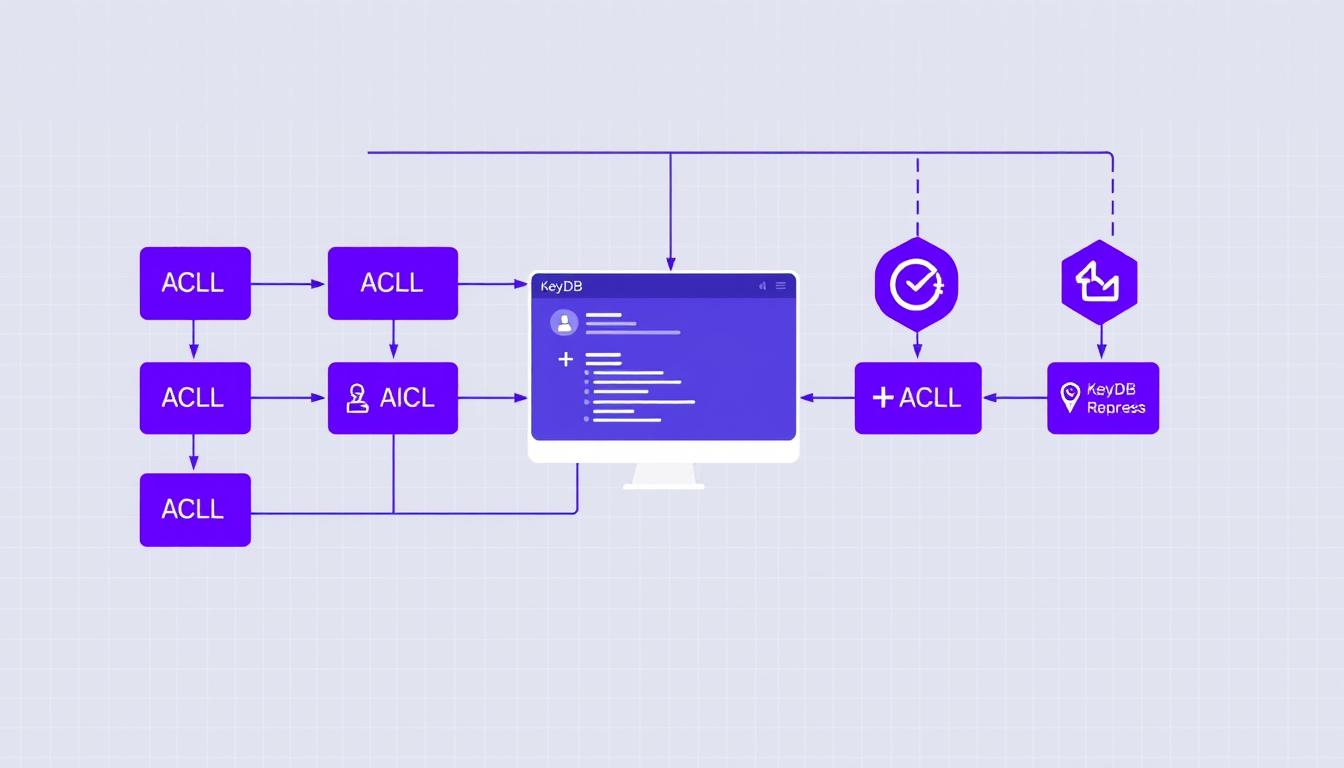

در دنیای مدیریت دادهها، کنترل دسترسی نقش کلیدی دارد. ACL یا لیست کنترل دسترسی، ابزاری قدرتمند برای محدود کردن دسترسی به منابع در KeyDB است. این ویژگی به شما اجازه میدهد تا دسترسیها را بر اساس نیازهای هر کاربر تنظیم کنید.

تعریف ACL و نحوه کار آن

تعریف ACL مجموعهای از قوانین است که نحوه دسترسی کاربران به منابع مختلف را مشخص میکند. با استفاده از ACL، میتوانید کنترل دقیق بر روی دستورات و کلیدهای خاص در KeyDB داشته باشید. این ویژگی اطمینان میدهد که کاربران تنها به دادهها و دستورات مجاز دسترسی دارند و از دسترسیهای غیرمجاز جلوگیری میشود.

مزایای استفاده از ACL در KeyDB

استفاده از ACL به طور قابل توجهی امنیت دادهها را افزایش میدهد. این ابزار به شما امکان میدهد تا به طور دقیقتری بر روی دسترسی کاربران به منابع مختلف نظارت داشته باشید. نتیجه نهایی افزایش ایمنی دادهها و کاهش خطرات ناشی از دسترسیهای غیرمجاز است.

روشهای احراز هویت کاربران در KeyDB

احراز هویت در سیستمهای مدیریت پایگاه داده، نقش کلیدی دارد. در KeyDB، هر کاربر باید فرایند مشخصی را برای دسترسی به پایگاه داده طی کند. این شامل وارد کردن نام کاربری و رمز عبور معتبر است که باید دقیقاً وارد شوند.

پس از تأیید اعتبار، کاربر به پایگاهداده متصل میشود و دسترسیهای مورد نیاز خود را خواهد داشت.

فرآیند احراز هویت و تأیید اعتبار

در KeyDB، فرایند احراز هویت به گونهای طراحی شده است که در زمان اتصال به پایگاهداده، کاربر باید نام کاربری و رمز عبور خود را وارد کند. این اطلاعات در پایگاه داده کاربران چک میشوند تا تأیید شوند.

اگر نام کاربری و رمز عبور با رکورد موجود در پایگاه داده تطابق داشته باشد، کاربر به سیستم دسترسی پیدا میکند.

نقش نام کاربری و رمز عبور در احراز هویت

نام کاربری و رمز عبور در فرایند احراز هویت بسیار مهم هستند. این دو عنصر به عنوان کلیدهای اصلی برای اطمینان از دسترسی صحیح و معتبر عمل میکنند. پیکربندیهای لازم در KeyDB بر اساس اصول ایمنی و اعتبارسنجی این دو عنصر طراحی شده است.

بنابراین، استفاده صحیح از نام کاربری و رمز عبور، از وقوع دسترسیهای غیرمجاز جلوگیری میکند.

KeyDB ACL و احراز هویت

امروزه، امنیت و مدیریت دسترسی به اطلاعات برای سازمانها و کسبوکارها از اهمیت بالایی برخوردار است. KeyDB با ارائه امکانات مدیریتی پیشرفته، امکان تنظیمات دسترسی پیچیده و احراز هویت کاربران را فراهم میآورد.

مدیریت دسترسیهای مختلف کاربران

KeyDB امکان ایجاد کنترلهای دسترسی دقیق بر اساس نیازهای خاص را فراهم میکند. با استفاده از ACL، میتوانید مدیریت دسترسی کاربران را با دقت و موثر انجام دهید. این کار شامل تجزیه و تحلیل نیازهای هر کاربر و اختصاص دسترسی به دستورات و منابع مختلف است.

شما باید توانایی کنترل ورود و دسترسی به اطلاعات حساس را داشته باشید. این امر بهویژه در سازمانهایی که دادههای حساس را مدیریت میکنند، حیاتی است.

اهمیت امنیت و مدیریت کاربری

امنیت در سیستمهای پایگاهداده یک عامل کلیدی است. مدیریت کاربری مناسب، محدودیتهای دسترسی به اطلاعات حساس را افزایش میدهد و از بروز مشکلات امنیتی جلوگیری میکند. این امر بهخصوص در سازمانهایی که دادههای حساس را مدیریت میکنند، حیاتی است.

احراز هویت کاربران با کیفیت و پیشرفته میتواند خدمات مدیریت دسترسی را برای شما تسهیل نماید. این امر به بهبود امنیت و کارایی سیستم کمک میکند.

نحوه پیکربندی ACL در KeyDB

پیکربندی ACL در KeyDB به شما امکان میدهد که سطح دسترسی و دستورات مورد نیاز برای کاربران مختلف را به راحتی مدیریت کنید. برای این منظور، از دستورات خاصی استفاده خواهید کرد که در زیر به تفصیل توضیح داده میشوند.

دستورات لازم برای پیکربندی ACL

برای پیکربندی ACL، شما نیاز به اجرای دستوراتی دارید که کاربران و محدودیتهای آنها را تعریف میکنند. یکی از مهمترین این دستورات، ACL SETUSER است که به شما اجازه میدهد کاربران جدید را اضافه کرده و مجوزهای آنها را تعیین کنید. این قابلیت به ویژه برای مدیریت بهتر دسترسیها و ایمنسازی محیط کاربری مفید است.

معرفی دستورات ACL برای تنظیم دسترسیها

در پیکربندی ACL، میتوانید از دستورات مختلفی مثل + و – استفاده کنید. این دستورات به شما امکان میدهند تا مجوزها و دسترسیهای کاربران را به آسانی و به شکلی بهینه تنظیم کنید. با این کار، میانبرهای دسترسی به دادههای مورد نیاز بهبود یافته و عملیات را تسهیل میکند.

ایجاد و ویرایش کاربران با ACL

در KeyDB، مدیریت کاربران بهطور ساده با استفاده از ACL امکانپذیر است. این ویژگی به شما اجازه میدهد هر کاربر را با مجوزهای خاص تنظیم کنید. این کار از امنیت اطلاعات شما محافظت میکند.

نحوه اضافه کردن کاربران جدید

برای ایجاد کاربران جدید، دستورات KeyDB را به کار ببرید. با استفاده از ACL، کاربران را با مجوزهای متناسب با نیازهای خود ایجاد کنید. این آزادی به شما اجازه میدهد تعیین کنید هر کاربر به چه منابعی دسترسی داشته باشد.

مدیریت ACL کاربران موجود

مدیریت و ویرایش کاربران موجود با دستورات خاص به راحتی انجام میشود. این قابلیت به شما امکان میدهد مجوزها را بهروزرسانی کنید و تاریخچه دستورات کاربران را بررسی کنید. با این کار، میتوانید هرگونه دسترسی غیرمجاز را سریعاً شناسایی و اصلاح کنید.

ایمنسازی پایگاه داده با KeyDB

برای محافظت از اطلاعات، استفاده از روشهای و ابزارهای مناسب ضروری است. KeyDB، با ارائه حفاظتهای شبکه و پیکربندی امن، این نیاز را برآورده میکند. این ابزارها به عنوان ملزومات برای ایمنسازی پایگاه داده شناخته میشوند.

استفاده از حفاظتهای شبکه

برای محافظت از KeyDB، استفاده از تکنیکهای حفاظتی شبکه ضروری است. فایروال و راهکارهای جلوگیری از دسترسی غیرمجاز به اطلاعات از این جملهاند. این اقدامات به حفظ امنیت دادهها و پیشگیری از حملات سایبری کمک میکنند.

نصب و پیکربندی KeyDB بهینه برای امنیت بیشتر

انجام پیکربندی امن KeyDB، یک مرحله حیاتی برای محافظت از پایگاه داده است. با تنظیمات درستی در سرور و مدیریت دسترسیهای شبکه، امنیت سیستم افزایش مییابد. این شامل استفاده صحیح از ویژگیهای امنیتی KeyDB است.

نقش دستورات ACL در مدیریت دسترسی

دستورات ACL ابزارهای قدرتمندی هستند که به شما اجازه میدهند تا دسترسیها را بهطور دقیق مدیریت کنید. این دستورات به کاربران این امکان را میدهند که دسترسی به مجوزهای مختلف را به سادگی مدیریت کنند. با انتخاب مناسب از انواع دستورات ACL، میتوانید کنترل دقیقی بر روی کاربرانی که به سیستم شما دسترسی دارند، اعمال کنید.

انواع دستورات ACL و کاربرد آنها

در KeyDB، انواع متنوعی از دستورات ACL وجود دارد که هر یک کاربرد خاصی دارند. این دستورات به شما کمک میکنند تا مجوزهای مختلف را برای کاربران بر اساس نیازهای خاص خود تنظیم کنید. بهعنوان مثال، میتوانید اجازه دسترسی به خواندن یا نوشتن در پایگاه داده را برای هر کاربر مشخص کنید. این تنوع در دستورات ACL، توانمندی مدیریتی بالایی را برای مدیریت دسترسی ایجاد میکند.

مدیریت دسترسی بر اساس دستورات و کلیدها

مدیریت دسترسی بر اساس دستورات و کلیدها به خاصکردن دسترسیها به کلیدهای خاص و فرمانهای مشخص کمک میکند. این روش به شما اجازه میدهد تا دسترسیها را به دلخواه طراحی کنید و پایگاه داده خود را بهینه سازید. با استفاده از مدیریت دسترسی، میتوانید اطمینان حاصل کنید که فقط کاربران معتبر به دادههای حساس شما دسترسی دارند.

بهینهسازی امنیت با KeyDB

بهینهسازی امنیت در مدیریت پایگاههای داده، یک مرحله حیاتی است. KeyDB، ابزارهای قدرتمندی را برای افزایش امنیت سیستمهای احراز هویت ارائه میدهد. دو روش کلیدی در این زمینه، رمزگذاری و تایید هویت دو مرحلهای هستند.

استفاده از رمزگذاری در احراز هویت

رمزگذاری اطلاعات، در فرآیند احراز هویت، به محافظت از اطلاعات حساس کاربران کمک میکند. با استفاده از روشهای رمزگذاری پیشرفته، اطلاعات شخصی و ورود به سیستم ایمنسازی میشوند. این کار اطمینان میدهد که حتی در صورت دسترسی غیرمجاز، اطلاعات قابل خواندن نیستند.

این روش نه تنها به افزایش امنیت کمک میکند، بلکه از نفوذ به اطلاعات مهم جلوگیری میکند.

استفاده از تایید هویت دو مرحلهای

افزودن یک لایه امنیتی اضافی با استفاده از تایید هویت دو مرحلهای امکانپذیر است. این فرآیند به کاربران این امکان را میدهد که برای ورود به حسابهای خود از یک کد یا تأییدیه اضافی استفاده کنند. این روش در محیطهای حساس اهمیت ویژهای دارد.

به دلیل کاهش خطرات ناشی از دسترسی غیرمجاز، این لایه امنیتی به کاربران اطمینان میدهد که اطلاعاتشان در محیطی امن قرار دارد.

تجربههای مدیریت خطا و اطلاعات کاربر در KeyDB

مدیریت خطا و نظارت بر اطلاعات کاربر در KeyDB نقش کلیدی در ارتقاء امنیت و تجربه کاربری دارد. با بهرهگیری از ابزارهای موجود در KeyDB، میتوانید به سادگی مشکلات سیستمهای احراز هویت را شناسایی و رفع کنید.

مدیریت خطاهای احراز هویت

در KeyDB، مدیریت خطاهای احراز هویت شامل شناسایی و رفع مشکلاتی است که کاربران ممکن است در فرآیند ورود و احراز هویت تجربه کنند. این آگاهی به شما امکان میدهد نقاط ضعف موجود را شناسایی کنید و از بروز مشکلات در آینده جلوگیری کنید. این فرآیند موجب بهبود تجربه کاربری و افزایش اعتماد کاربران به سیستم میشود.

نظارت و استفاده از لاگها

استفاده از لاگها برای ردیابی و نظارت بر روشهای احراز هویت و رفتارهای کاربران اهمیت زیادی دارد. این اطلاعات به شما کمک میکند تا نحوه استفاده کاربران از سیستم را بررسی کنید و در صورت بروز خطا، مشکلات احتمالی را شناسایی کنید. نظارت مستمر بر لاگها موجب افزایش امنیت پایگاهداده و عملکرد بهینه آن میشود.

| عملکرد | توضیحات |

|---|---|

| مدیریت خطاهای احراز هویت | شناسایی و رفع مشکلات در فرآیند ورود کاربران |

| نظارت بر لاگها | ردیابی رفتار کاربران و روشهای احراز هویت |

| بهبود تجربه کاربری | کاهش احتمال بروز خطا و افزایش اعتماد کاربران |

| افزایش امنیت پایگاهداده | استفاده از اطلاعات لاگها برای پیشگیری از مشکلات |

استفاده از ACL در قابلیتهای پیشرفته KeyDB

استفاده از ACL در KeyDB، امکان مدیریت دسترسی به منابع مختلف را فراهم میآورد. این ویژگی به برنامهنویسان اجازه میدهد تا خدمات و اوپراتورها را بهینهتر طراحی کنند. ACL، عملکرد و پایداری سیستم را به طور قابل توجهی بهبود میبخشد.

ACL در KeyDB، کنترل دقیقتری بر دسترسی کاربران به دادهها را ممکن میسازد. این ویژگی، امکان تعریف نقشهای مختلف بر اساس نیازهای سیستم را فراهم میآورد. این امر به امنیت و مدیریت اطلاعات و دسترسیها کمک میکند.

در نهایت، ACL میتواند به ساخت سیستمهای با عملکرد بهتر و خطای کمتر کمک کند. ثبات و دسترسیهای متناسب از نقاط قوت این ویژگی هستند. این ویژگی به نفع کل فرآیند توسعه و نگهداری نرمافزار است.

تحلیل نیازهای دسترسی کاربر در KeyDB

در عصر دیجیتال فعلی، تحلیل نیازهای دسترسی کاربر به عنوان یک جزء حیاتی از امنیت اطلاعات در پایگاههای داده شناخته میشود. در KeyDB، تعیین نیازهای دسترسی کاربر و استفاده از سطحهای دسترسی متناسب با این نیازها، به مدیران این امکان را میدهد تا امنیت و کارایی سیستم را بهبود بخشند.

تعریف سطحهای دسترسی مختلف

سطحهای دسترسی به کاربران مختلف بر اساس نیازهای دسترسی کاربر تعیین میشود. این سطحها شامل دسترسی به دادهها و محدودههای کاربری و فعالیتهای کاربران در سیستم است. برای مثال، یک کاربر ممکن است فقط اجازه خواندن دادهها را داشته باشد، در حالی که کاربر دیگر میتواند نیاز به اصلاح و حذف دادهها داشته باشد. این سطوح به امنیت اطلاعات کمک میکنند و عملیاتهای غیرمجاز را کاهش میدهند.

مدیریت و بررسی دسترسیها

مدیریت دسترسی در KeyDB نیازمند نظارت و بررسی مداوم است. مدیران باید بهطور دورهای دسترسیها را بررسی کنند و در صورت نیاز آنها را بهروزرسانی نمایند. این کار باعث میشود تا سازگاری لازم با تغییرات ساختاری و نیازهای جدید کاربران وجود داشته باشد. بررسی منظم دسترسیها به مدیران اجازه میدهد که بر امنیت اطلاعات نظارت دقیقتری داشته باشند.

نحوه تست و ارزیابی سیستم کنترل دسترسی

پس از پیکربندی سیستم کنترل دسترسی، تست آن یک مرحله حیاتی است. این کار به شما کمک میکند تا از امنیت و کارایی سیستم اطمینان حاصل کنید. شناسایی و تصحیح نقاط ضعف قبل از استفاده عملیاتی، بسیار مهم است.

ارزیابی امنیت، شما را به این اطمینان میرساند که تمام اجزای سیستم به درستی کار میکنند. این کار به شما کمک میکند تا مطمئن شوید که هیچ نقصی در سیستم وجود ندارد.

اهمیت تست سیستم پس از پیکربندی

تست سیستم به شما نشان میدهد که آیا سیستم کنترل دسترسی شما به درستی کار میکند یا خیر. با انجام آزمایشهای مناسب، میتوانید مشکلات احتمالی آینده را شناسایی و رفع کنید. این کار باعث افزایش امنیت و اعتماد به سیستم شما میشود.

ابزارهای مفید برای ارزیابی امنیت

استفاده از ابزارهای امنیتی مناسب به شما کمک میکند تا نقاط ضعفی را که نیاز به بهبود دارند، شناسایی کنید. نرمافزارهای تست نفوذ و شبیهسازهای تهدید میتوانند در ارزیابی امنیت شما بسیار موثر باشند.

| ابزار | نوع | هدف |

|---|---|---|

| Metasploit | نرمافزار تست نفوذ | شناسایی نقاط ضعف |

| Nessus | اسکنر آسیبپذیری | ارزیابی امنیت |

| Burp Suite | ابزار تست امنیت وب | تحلیل و بررسی وبسایتها |

چالشها و مشکلات رایج در پیادهسازی ACL

در فرآیند پیادهسازی ACL در KeyDB، شما با چالشهای گوناگونی روبهرو خواهید شد. شناخت این چالشها، شما را به سمت انجام کار با دقت و دقیقتر سوق میدهد. این کار به جلوگیری از بروز مشکلات احتمالی در آینده کمک میکند. در ادامه، به بررسی مشکلات احتمالی و راههای مقابله با آنها خواهیم پرداخت.

مشکلات احتمالی و نحوه مواجهه با آنها

در هنگام پیادهسازی ACL، ممکن است مشکلات متعددی پیش بیاید. این مشکلات میتوانند شامل:

- ناهماهنگی در دسترسیها که میتواند به سطوح متفاوتی از دسترسی کاربر منجر شود.

- مشکلات احراز هویت که عدم موفقیت در شناسایی صحیح کاربر را به همراه دارد.

- پیکربندی نادرست که باعث بروز اختلال در عملکرد سیستم میگردد.

برای مواجهه با این چالشها، راهکارهایی ضروری است:

- بررسی دقیق تنظیمات ACL و اطمینان از یکپارچگی آنها.

- تستهای مکرر احراز هویت برای شناسایی هرگونه مشکل قبل از به کارگیری در محیط واقعی.

- آموزش کاربران در مورد روشهای صحیح استفاده از سیستم و ملزومات امنیتی.

خلاصه

در این مقاله، به بررسی ویژگیهای کنترل دسترسی و احراز هویت در KeyDB با تمرکز بر استفاده از ACL پرداخته شد. این چارچوب به عنوان یک ابزار کلیدی در امنیت دادهها شناخته میشود. همچنین، نحوه پیکربندی بهینه و مدیریت دسترسیها به کاربر بررسی شد.

اهمیت این موضوع در هر سازمانی، به دلیل خطرات امنیتی، به شدت افزایش یافته است. داشتن یک سیستم مناسب برای کنترل دسترسی ضروری است.

در این مقاله، روشهای مختلف احراز هویت و تکنیکهای مدیریتی به شما معرفی شد. این تکنیکها میتوانند به بهبود عملکرد سیستمهای شما کمک کنند. استفاده از ویژگیهای KeyDB و مفاهیم پیشرفته ACL، تجربیات ارزشمندی را به همراه دارد.

این تجربهها به شما کمک میکند تا از امنیت دادههای خود در برابر تهدیدات احتمالی محافظت کنید. همچنین، میتوانید از خدمات جامع وبسایت مگان بهرهمند شوید. این پلتفرم تجربههای ارزشمندی در پروژههای شما به ارمغان میآورد.

این مقاله به شما کمک میکند تا دیدگاه بهتری نسبت به موضوعات مرتبط با KeyDB و نحوه استفاده از آنها به دست آورید. این اطلاعات به شما کمک میکند تا از امنیت دادههای خود در برابر تهدیدات احتمالی محافظت کنید.